固定IPが必要な業務では、外出先からのアクセスや回線変更時の手続きが煩雑になり、接続の不安定さは仕事の足かせになります。

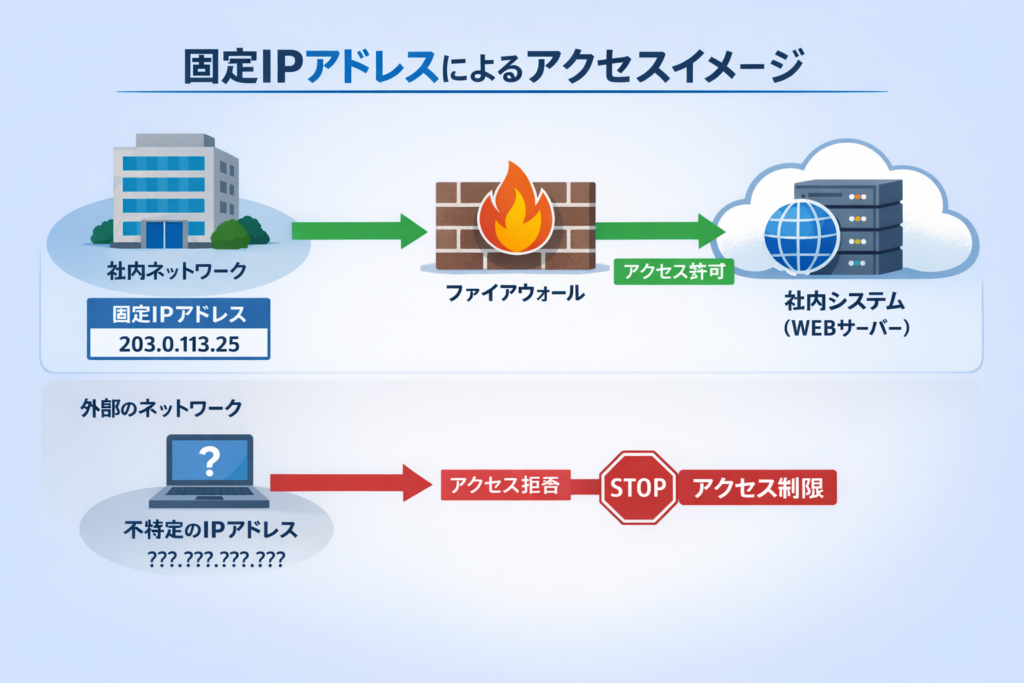

私たちは、自社専用VPNと固定IPを組み合わせ、どこからでも“会社のLANと同じ安心感”でつながる通信環境を整備しました。目的は、弊社が管理するアンケートシステム(Webサーバー)へのアクセスを固定IPで制御し、不要なアクセスを確実に遮断すること。結果として、安心(安全性・プライバシー)と低コスト、そして途切れにくい接続を両立しています。

なぜ自社VPNに踏み切ったのか

いいですね。では、「なぜ自社VPNに踏み切ったのか」の章に、Asterisk やデータベース(MariaDB 等)を外部サーバー側に置いていても “安全に使える” ことを明記した差し替え版をご用意します。文調・トーンは既存本文に合わせ、固定IP/証明書認証/VPN内限定という設計思想が伝わるようにしています。

差し替え原稿:なぜ自社VPNに踏み切ったのか

弊社のアンケートシステムは、管理画面や API に対し固定IPアドレスからのみアクセスを許可することで、セキュリティを高めています。

従来は市販の VPN サービスを利用していましたが、費用構造や運用の自由度・透明性、接続の安定性の面で最適化の余地がありました。そこで、自社専用 VPNの構築に踏み切り、外出先・自宅・モバイル回線からでも “常に弊社の固定IP” で通信できる環境を実現しました。

加えて、Asterisk やデータベース(例:MariaDB)を外部サーバーに配置している場合でも、次のように安全に運用できます。

- 固定IPベースの許可リスト運用

接続先(外部の Asterisk/DB)が弊社の固定IPのみを許可する設定にすれば、回線や場所を問わず“正規アクセス”として受け入れられます。先方のファイアウォールやACLは「弊社固定IPのみ許可」でシンプルに運用できます。 - VPN 経由+クライアント証明書で到達端末を限定

ID/パスワードは使わず、端末ごとのクライアント証明書のみで VPN 接続を許可。未許可端末は証明書検証の段階で拒否されるため、Asterisk の SIP/AMI や DB の 3306/TCP といった機密性の高いインターフェースをインターネットへ開放する必要がありません(必要時は固定IP限定で最小公開)。 - 暗号化トンネルで盗聴リスクを低減

OpenVPN(UDP/1194)上でのAES‑256 により、SIP/SDP・RTP のシグナリング/音声や、DB のクエリ/認証情報もトンネル内で暗号化されます。経路上の盗聴や改ざんリスクを抑えつつ、接続切れに強い自動再接続で業務を止めません。

このように、社内・クラウド・外部ホスティングを問わず、「固定IPで認識される正規アクセス」×「証明書で限定された端末」×「暗号化されたトンネル」という三層で安全性を確保しながら、運用のシンプルさとコスト最適化を両立できます。

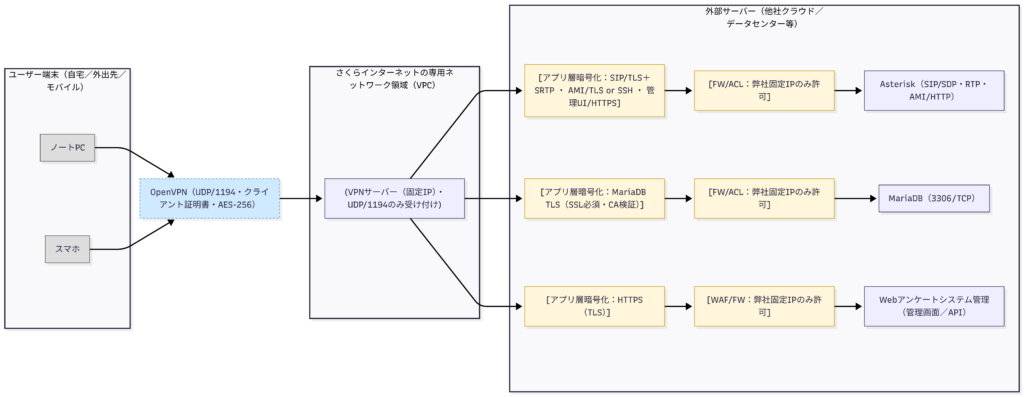

解決策の全体像

自社VPNは、さくらインターネットの提供する専用ネットワーク領域(VPC)上に構築しています。

VPCは、他の利用者とネットワークが混ざらないように独立した空間として扱われるため、安定した環境で運用できます。

外部からは VPN 接続に必要な通信(UDP/1194)のみを受け付け、それ以外のアクセスには応答しません。

これにより、必要な接続だけを許可したシンプルで安全な構成を実現しています。

端末認証の設計

弊社のVPNはID/パスワード認証を用いません。端末ごとに個別発行するデジタル証明書によるクライアント証明書方式を採用しています。

これにより、許可されていないPCやスマートフォンからの接続は証明書検証の段階で拒否され、ネットワークの入口で論理的に遮断されます。

また、スリープ復帰時の自動再接続に対応しており、作業が中断しにくい設計です。

主なメリット

1. 固定IPで“どこでも正規アクセス

アンケートシステムの管理画面・APIを固定IPでアクセス制限しているため、場所を問わず同じ信頼度でアクセスできます。

回線はポケットWi‑Fiでもテザリングでも自宅光でもOK。VPNをオンにするだけで、接続先(アンケートシステム)からは常に「弊社の正規アクセス」として認識されます。

【図解:固定IPアドレスによるアクセスイメージ】

2. 高水準のセキュリティで安心

- 暗号化:AES‑256(世界的に信頼される強度)

- 認証:クライアント証明書方式(端末ごとに個別発行・個別失効)。ID/パスワードは利用しません。

許可されていない端末は証明書検証段階で拒否され、ネットワーク入口で論理的に遮断されます。 - ネットワーク:VPC上で論理分離、外部インターネットとは必要最小限のポート/宛先のみ許可の方針で運用。

最小権限の原則に基づく設計で、プライバシーと管理の透明性を両立します。

3. 途切れにくい接続と運用の透明性

OpenVPN(UDP/1194 運用)により、スリープ復帰後の再接続がシームレス。

UDP は TCP よりオーバーヘッドが小さく、VPN の接続維持に適しているため、快適で安定した通信ができます。

また、自社運用のため、証明書の発行・失効、アクセス権限、ログ監査まで、“誰が何を管理しているか”が明確です。

コスト最適化と運用のしやすさ

市販のVPNサービスは、ライセンス体系やオプション、端末数増に伴う費用増が避けられないケースがあります。

自社VPNでは、必要な要素に絞ることで、規模に応じたシンプルで予見しやすいコスト構造に見直せました。

また、証明書の発行/失効・アクセス制御・ログ監査などを社内で完結できるため、運用の透明性と対応スピードが向上しています。

技術仕様(概要)

プロトコル:OpenVPN(UDP/1194)

暗号化:AES‑256

認証:クライアント証明書方式(端末ごとにPKIで個別発行・失効)。ID/パスワードは不使用

ネットワーク:さくらインターネット VPC(論理分離)、外部インターネットとは必要最小限のポート/宛先のみ許可

可用性:自動再接続、起動時の自動接続

運用:証明書管理(発行・失効)、固定IP制限、ログ監査、更新手順を整備

Asterisk連携:SIP/SDP・RTP・AMI/HTTP はVPN内限定(外部SIPトランクは必要最小限の公開に留め、運用・管理はVPN内)

まとめ:見えないインフラに、誠実さを。

私たちは、アンケートシステムへのアクセスを固定IPで制御するために、自社専用VPNを選びました。

論理分離されたVPC上の運用、高水準の暗号化と端末認証、必要最小限の通信のみ許可という設計思想で、日々の業務を安定して下支えします。

詳しくは、ぜひ[お問い合わせフォーム]よりお気軽にご相談ください。貴社環境に合わせて最適なご提案をいたします。